Cette section de la documentation couvre l’utilisation quotidienne de WAPT.

Toutes les fonctionnalités de WAPT sont expliquées en détail pour les Administrateurs, les Users et les Déployeurs de paquets.

Déployer l’agent WAPT¶

Windows¶

Deux méthodes sont disponibles pour déployer waptagent.exe.

La première méthode est manuelle et la procédure doit être appliquée sur chaque machine.

La seconde est automatisée et repose sur une GPO.

Note

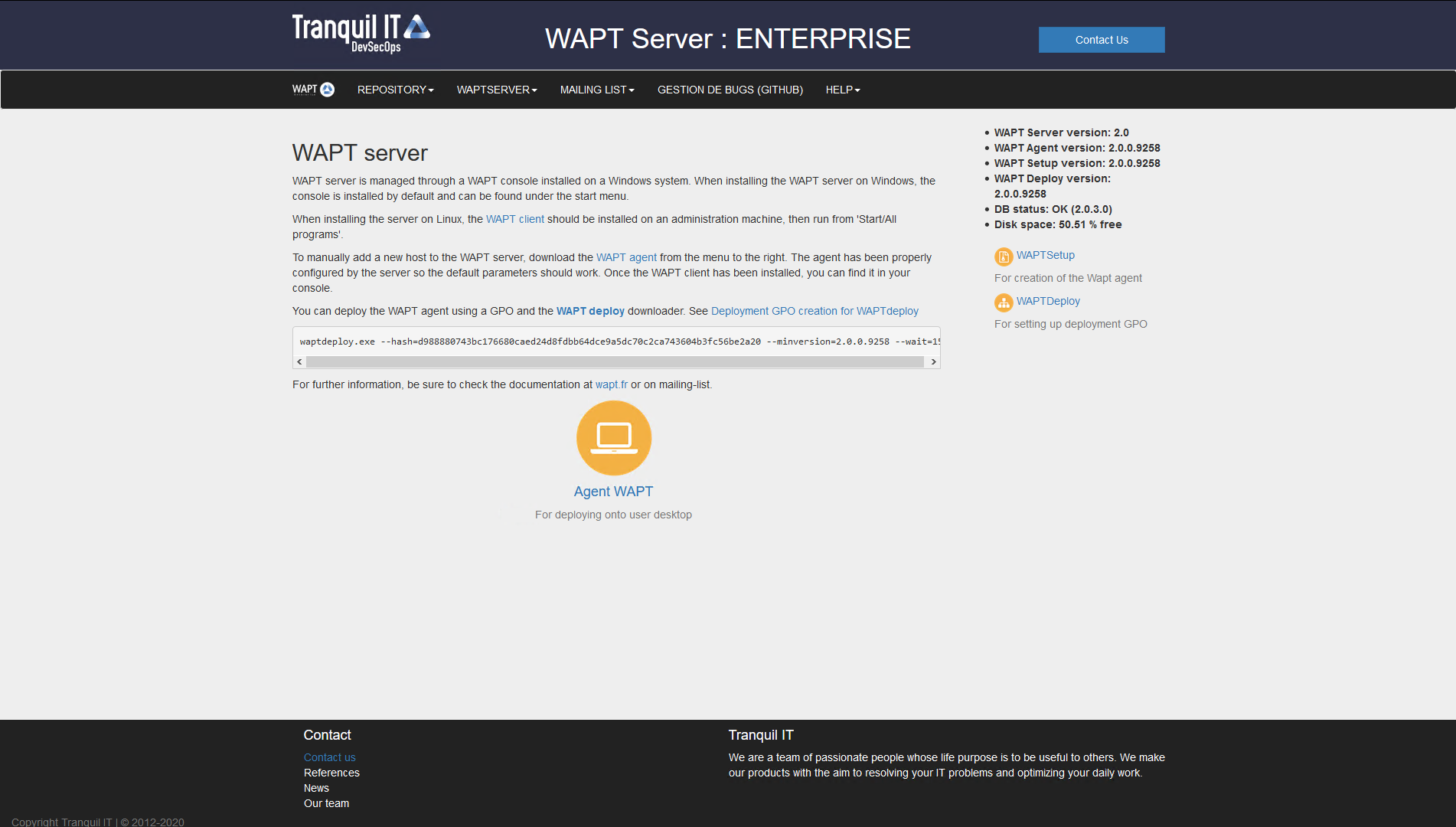

L’éxécutable d’installation waptagent.exe est disponible sur la page d’accueil du site WAPT serveur. Le lien de téléchargement direct est par exemple : https://srvwapt.mydomain.lan/wapt/waptagent.exe.

Avertissement

Si vous ne signez pas le programme d’installation waptagent.exe avec un certificat commercial Code Signing ou un certificat Code Signing émis par l”autorité de certification de votre organisation après l’avoir généré, les navigateurs Web afficheront un message d’avertissement lors du téléchargement du programme d’installation. Pour supprimer ce message d’avertissement, vous devez signer le .exe avec un certificat Code Signing` qui peut être vérifié par un faisceau d’autorités de certification stocké dans le magasin de certificats de la machine.

Manuellement¶

Attention

L’installation manuelle nécessite des droits Administrateur Local sur l’ordinateur. Installer manuellement l’agent WAPT avec un compte administratateur du domaine NE MARCHERA PAS.

Indication

Quand déployer l’agent WAPT manuellement ?

La méthode de déploiement manuel est efficace dans ces cas :

Tester WAPT.

Utiliser WAPT dans une organisation comportant un petit nombre d’ordinateurs.

Si vous n’avez pas de moyen de déploiement de masse.

Téléchargez l’agent WAPT depuis votre serveur WAPT puis lancez le programme d’installation.

Télécharger l’agent WAPT à déployer sur les ordinateurs¶

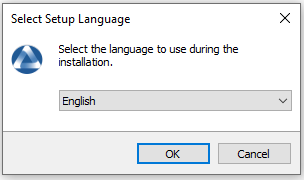

Choisissez la langue et cliquez sur OK pour passer à l’étape suivante.

Choisissez la langue d’installation¶

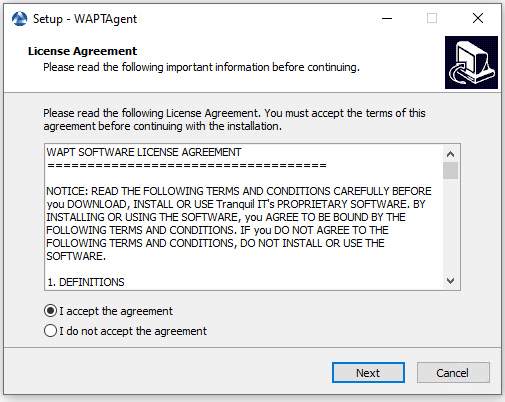

Acceptez les conditions de la licence et cliquez sur Suivant pour passer à l’étape suivante.

Accepter le CLUF¶

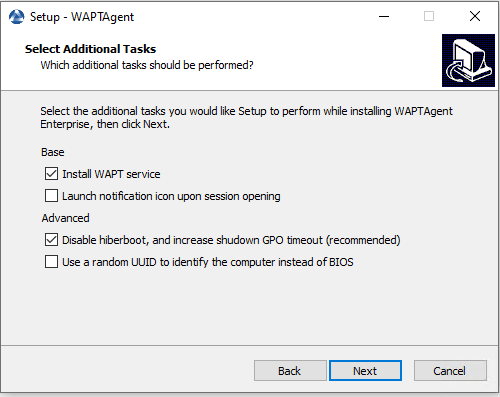

Choisissez les paramètres supplémentaires et cliquez sur Suivant pour passer à l’étape suivante.

Choisissez les options de l’installateur¶

Paramètres |

Description |

Valeur par défaut |

|---|---|---|

Installer le service WAPT |

Ajouter le service WAPT sur votre ordinateur |

Coché |

Lancer l’icône de notification lors de l’ouverture de session |

Lancer waptagent dans le systray au démarrage |

Non coché |

Désactiver l’hiberboot, et augmenter le temps pour les GPO (recommandé) |

Désactiver le démarrage rapide de Windows pour la stabilité, élargir le délai d’attente pour WAPTExit |

Coché |

Utiliser un UUID aléatoire pour identifier l’ordinateur au lieu du BIOS |

Pour résoudre le bug du BIOS avec l’UUID |

Non coché |

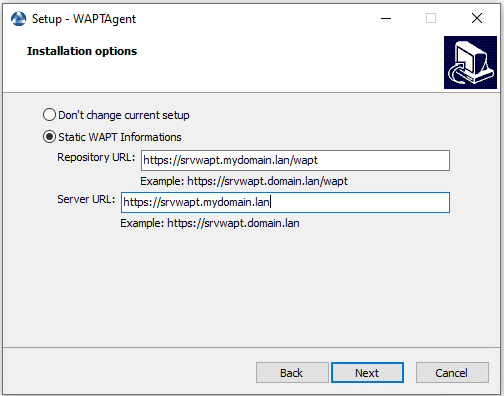

Choisissez le dépôt WAPT et le serveur WAPT et cliquez sur Suivant pour passer à l’étape suivante.

Choisir le dépôt et le serveur WAPT¶

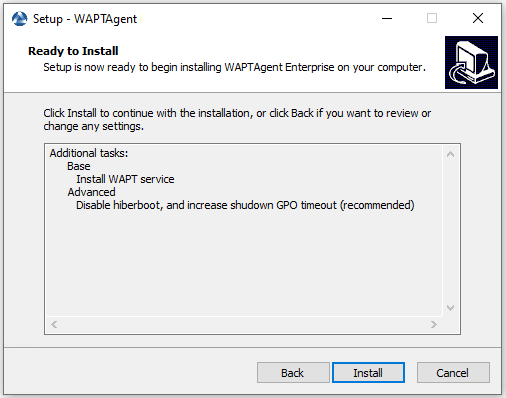

Installez l’agent WAPT en cliquant sur Installer .

Résumé des options d’installation¶

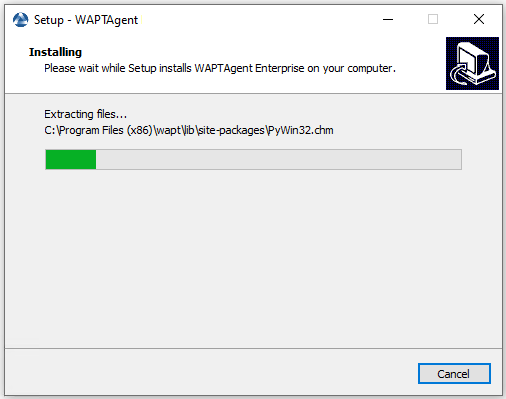

Attendez que l’installation de l’agent WAPT se termine, puis cliquez sur Terminer pour quitter.

Installation en cours¶

L’installation de l’agent WAPT est terminée. L’enregistrement de la machine auprès du serveur WAPT se fait automatiquement.

Fin de l’installation de l’agent WAPT¶

Pour gérer les clients WAPT de votre organisation, consultez la documentation sur l’utilisation de la console WAPT.

Automatiquement¶

Important

Prérequis techniques

Des connaissances avancées en matière d’administration de réseaux et de systèmes sont nécessaires pour mener à bien cette procédure. Un réseau correctement configuré en assurera le succès.

Indication

Quand déployer automatiquement l’agent WAPT ?

La méthode suivante est utile dans ces cas :

Une grande organisation avec de nombreux ordinateurs.

Un Active Directory Samba ou un Active Directory Microsoft pour lequel vous disposez de suffisamment de privilèges d’administration.

La sécurité et la traçabilité des actions sont importantes pour vous ou pour votre Organisation.

Avec waptdeploy¶

waptagent.exe est un installateur InnoSetup, il peut être exécuté avec ces arguments silencieux :

waptagent.exe /VERYSILENT

Arguments additionnels disponible pour waptdeploy.

Options |

Description |

|---|---|

|

Domaine dans |

|

URL du dépôt WAPT dans |

|

URL du dépôt WAPT dans |

|

Groupe de paquet WAPT installé par défaut. |

|

Valeur de |

|

Paquet de certificats pour les connexions https (à définir par |

|

Paquet de certificats pour la vérification des signatures de paquets. |

Indication

Le fichier :file:.`iss` du programme d’installation d’InnoSetup est disponible ici : C:\Program Files (x86)\wapt\waptsetup\waptsetup.iss.

Vous pouvez choisir de l’adapter à vos besoins spécifiques. Une fois modifié, il vous suffira de recréer un waptagent.

To learn more about the options available with InnoSetup, visit this documentation

waptdeploy est un petit binaire qui :

Vérifie la version de l’agent WAPT.

Télécharge via https l’installeur waptagent.exe.

Lance le programme d’installation silencieux avec des arguments (options vérifiées définies lors de la compilation de l’agent WAPT).

/VERYSILENT /MERGETASKS= ""useWaptServer""

Met à jour le serveur WAPT avec le statut de l’agent WAPT(version WAPT, statut du paquet).

Avertissement

waptdeploy doit être lancé en tant qu” Administrateur Local, c’est pourquoi nous vous recommandons d’utiliser une GPO.

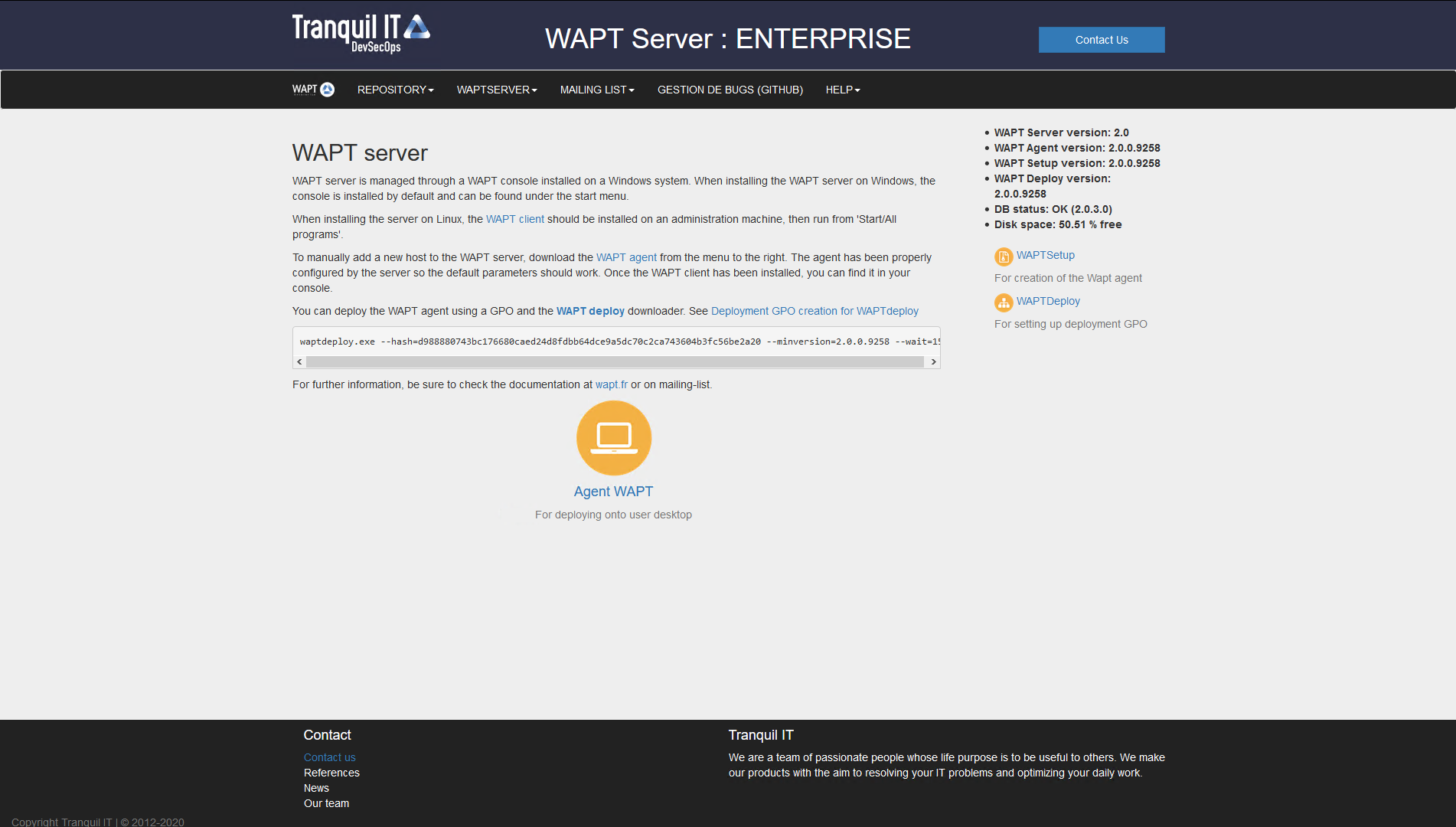

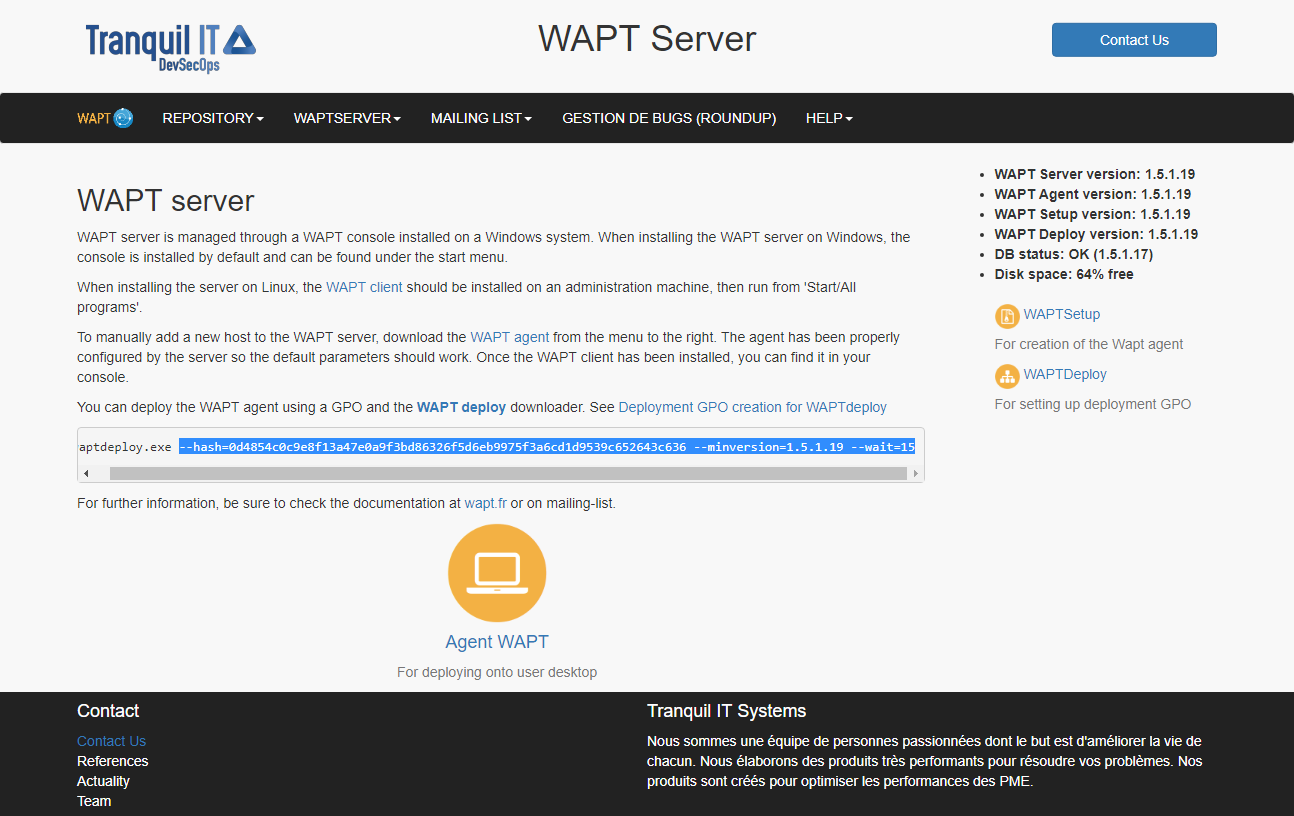

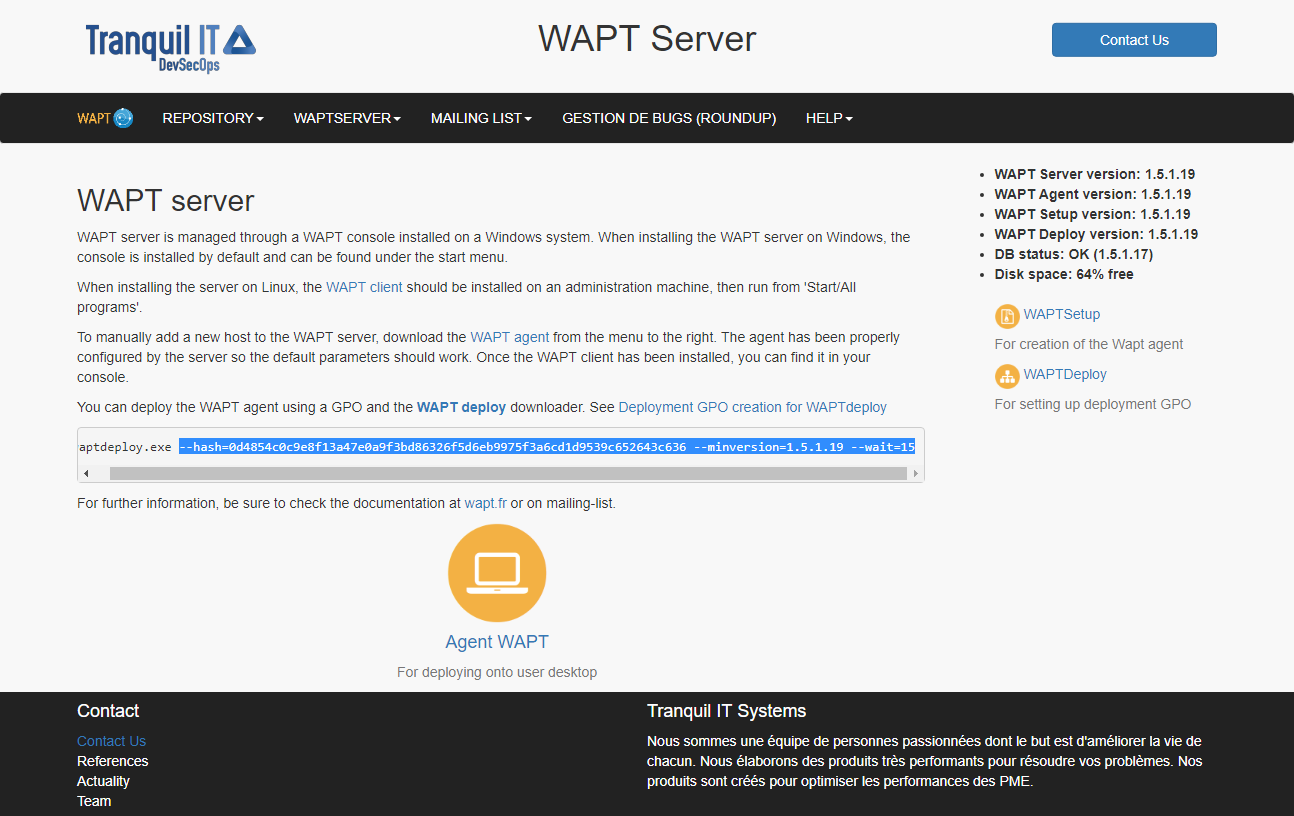

Télécharger waptdeploy.exe depuis votre page d’accueil du serveur WAPT.

Télécharger waptdeploy¶

Avec une GPO¶

Créer une nouvelle stratégie de groupe sur le serveur Active Directory (Microsoft Active Directory ou Samba-AD).

Ajouter une nouvelle stratégie : .

Création d’une stratégie de groupe pour déployer l’agent WAPT¶

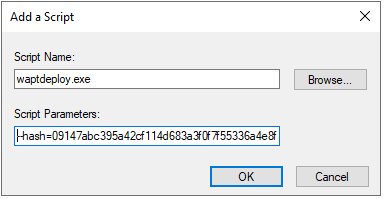

Cliquez sur Parcourir pour sélectionner le

waptdeploy.exe.

Rechercher le waptdeploy.exe sur votre ordinateur¶

Copier

waptdeploy.exedans le dossier de destination.

Sélection du script waptdeploy.exe¶

Cliquer sur Ouvrir pour importer

waptdeploy.exe.

Sélection du script waptdeploy.exe¶

Cliquez sur Ouvrir pour confirmer l’importation du binaire waptdeploy .

Indication

Il est nécessaire de donner la somme de contrôle du waptagent.exe comme argument au waptdeploy. Cela empêchera la machine distante d’exécuter un binaire erroné / corrompu de waptagent.

--hash=checksum WaptAgent --minversion=1.2.3 --wait=15 --waptsetupurl=http://srvwapt.mydomain.lan/wapt/waptagent.exe

Les paramètres et la somme de contrôle de waptagent.exe à utiliser pour la GPO waptdeploy sont disponibles sur le serveur WAPT en visitant https://srvwapt.mydomain.lan.

Console web du serveur WAPT¶

Copier les paramètres requis.

ajouter le script waptdeploy à la GPO de démarrage¶

Cliquez sur OK pour passer à l’étape suivante.

La GPO WAPTdeploy sera déployée au prochain démarrage¶

Cliquez sur OK pour passer à l’étape suivante.

Appliquer la stratégie GPO résultante aux ordinateurs de l’Organisation OU.

Note

Nous recommandons d’ajouter waptdeploy.exe aux scripts de démarrage sur la GPO.

Indication

Plus d’arguments sont disponible pour waptdeploy

Options |

Description |

|---|---|

|

Installer waptagent.exe même si ce n’est pas nécessaire. |

|

Vérifiez que le hash sha256 du waptagent.exe téléchargé correspond à ce paramètre. |

|

Affiche les options |

|

Installer waptagent.exe si la version installée est inférieure à cela. |

|

Si renseigné, passer les arguments aux options /TASKS de l’installateur de waptagent. Défaut = installService,installredist2008,autoUpgradePolicy. |

|

Emplacement du dépôt pour obtenir waptagent.exe. |

|

Ajoutez ceci à la ligne de commande de waptagent.exe. |

|

Attendez que les tâches en cours d’exécution et en attente se terminent si waptservice est en cours d’exécution avant l’installation. |

|

Emplacement explicite pour télécharger l’exécutable d’installation. Peut être un chemin local (par défaut= |

Avec une tâche planifiée¶

Vous pouvez également choisir de lancer waptdeploy en utilisant une tâche planifiée qui a été définie par GPO.

Indication

Cette méthode est particulièrement efficace pour déployer WAPT sur des postes de travail lorsque le réseau n’est pas disponible au démarrage ou à l’arrêt.

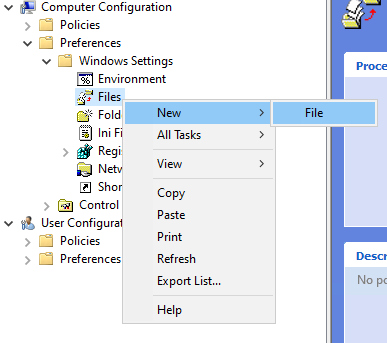

La méthode consiste à utiliser une GPO pour copier localement waptdeploy.exe et waptagent.exe et créer une tâche planifiée pour l’installation.

Copiez

waptdeploy.exeetwaptagent.exedans le partage netlogon de votre serveur Active Directory (\mydomain.lan\netlogon\waptagent.exe).Créer une nouvelle stratégie de groupe sur le serveur Active Directory (Microsoft Active Directory ou Samba-AD).

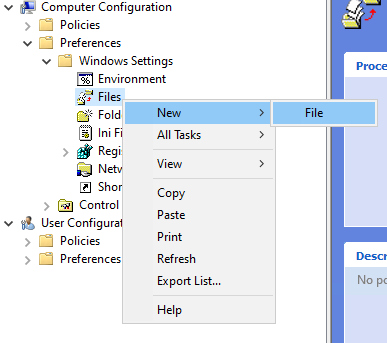

Ajouter une nouvelle stratégie : .

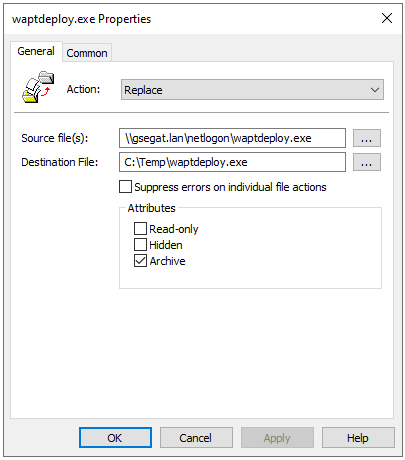

Créer un nouveau fichier pour copier waptdeploy.

Nouveau fichier dans la GPO¶

Définir les paramètres.

Options |

Valeur |

|---|---|

Action |

Remplacer |

Fichier(s) source |

|

Fichier de destination |

|

Suppression des erreurs sur les actions de fichiers individuels |

non coché |

Lecture seule |

non coché |

Masqué |

non coché |

Archiver |

coché |

Progression de l’installation de l’agent WAPT¶

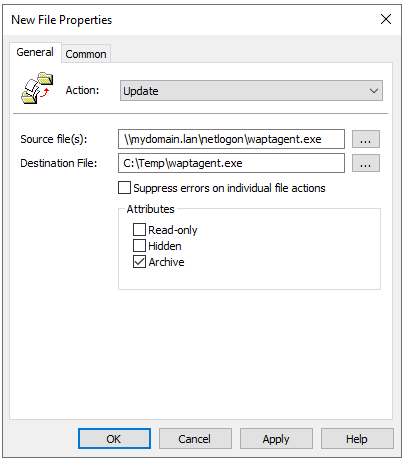

Créer un nouveau fichier pour copier waptagent.

Nouveau fichier dans la GPO¶

Définir les paramètres.

Options |

Valeur |

|---|---|

Action |

Remplacer |

Fichier(s) source |

|

Fichier de destination |

|

Suppression des erreurs sur les actions de fichiers individuels |

non coché |

Lecture seule |

non coché |

Masqué |

non coché |

Archiver |

coché |

Progression de l’installation de l’agent WAPT¶

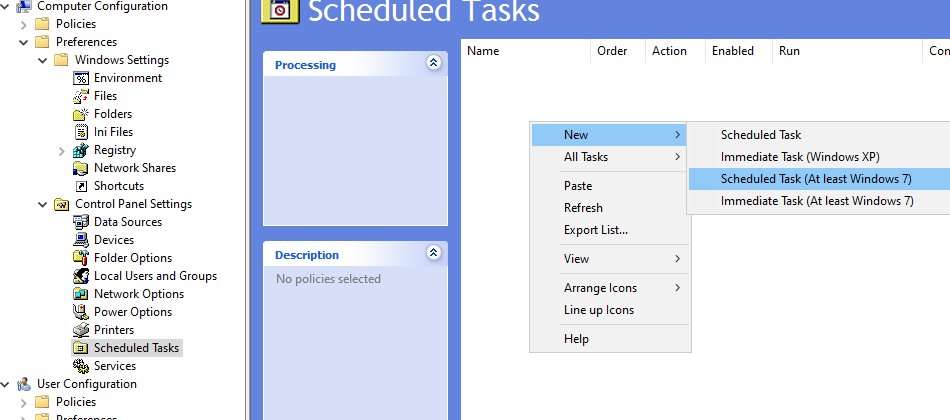

Puis aller dans le menu des tâches planifiées : .

Créer une nouvelle tâche planifiée : .

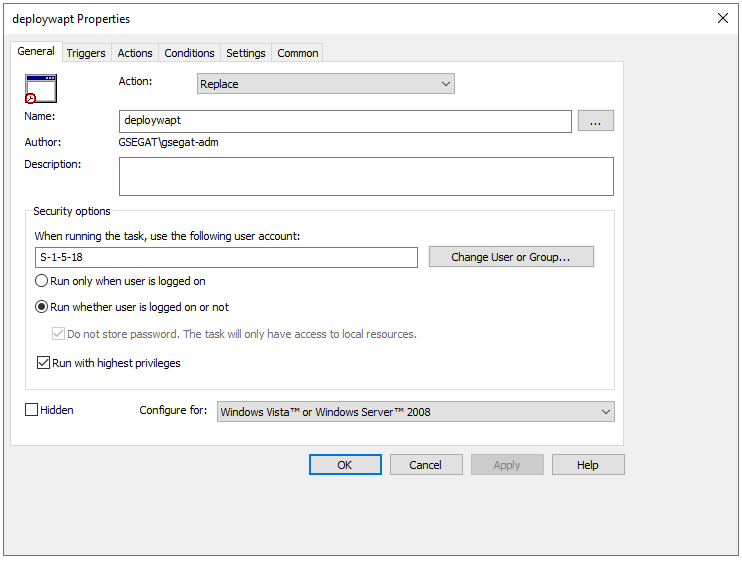

Tâche Créer dans la fenêtre des propriétés de deploywapt¶

Onglet Général de la fenêtre de propriété de deploywapt¶

Définir

ActionsurRemplacer.Pour Lorsque la tâche est en cours, utiliser le compte suivant collez S-1-5-18 (compte système). Vous pouvez visiter pour plus d’information.

Cocher Exécuter si l’utilisateur est connecté ou non.

Cocher Exécuter avec les privilèges les plus élevés, puis aller dans l’onglet Déclencheur.

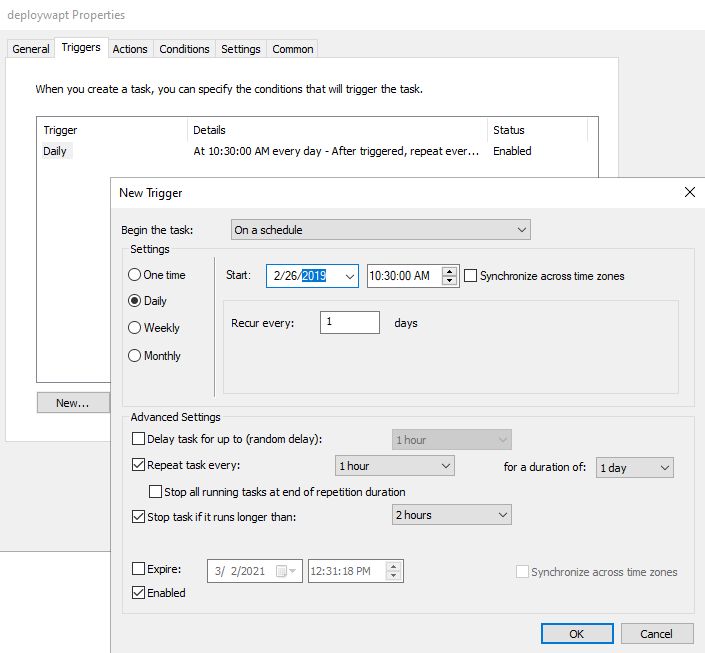

Onglet Déclencheur de la fenêtre de propriété deploywapt¶

Créer un nouveau déclencheur.

Cocher Tous les jours, select la date du jour.

Cocher Répéter la tâche tous les et sélectionnez 1 heure et pour une durée de selectionnez 1 jour.

Cocher Arrêter la tâche si elle dure plus de et sélectionnez 2 heures.

Vérifier que Enabled est coché, puis aller dans l’onglet Actions.

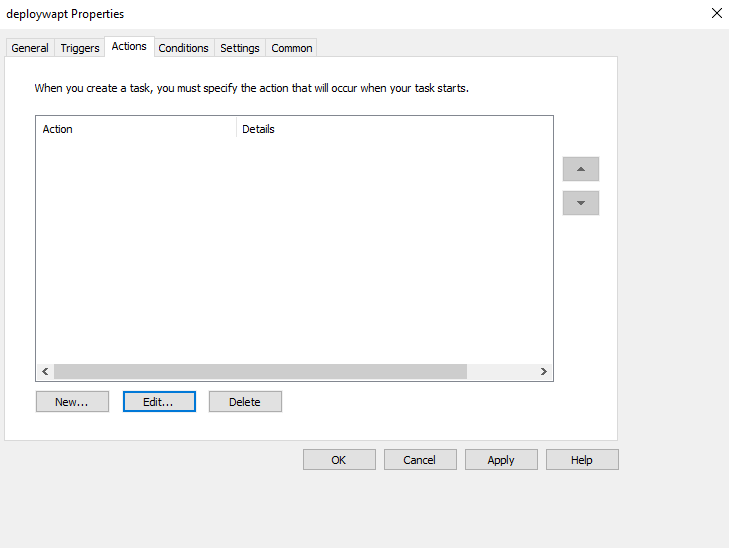

Créer une nouvelle action Démarrer un programme pour

waptdeploy.exe.

Options |

Valeur |

|---|---|

Action |

Démarrer un programme |

Programme / script |

|

Ajouter arguments (facultatif) |

Voir le point suivant |

Commence dans (facultatif) |

vide |

Indication

Il est nécessaire de renseigner la somme de contrôle du waptagent.exe comme argument au waptdeploy. Cela empêchera la machine distante d’exécuter un binaire erroné / corrompu de waptagent.

--hash=checksum WaptAgent --minversion=1.2.3 --wait=15 --waptsetupurl=http://srvwapt.mydomain.lan/wapt/waptagent.exe

Les paramètres et la somme de contrôle waptagent.exe à utiliser pour la GPO waptdeploy sont disponibles sur le serveur WAPT en visitant https://srvwapt.mydomain.lan.

Console web du serveur WAPT¶

Copiez les paramètres requis et changez

waptsetupurlàC:\Temp\waptagent.exe.--hash=checksum WaptAgent --minversion=1.2.3 --wait=15 --waptsetupurl=C:\Temp\waptagent.exe

Indication

Plus d’arguments sont disponible pour waptdeploy

Options |

Description |

|---|---|

|

Installer waptagent.exe même si ce n’est pas nécessaire |

|

Vérifiez que le hash sha256 du waptagent.exe téléchargé correspond à ce paramètre. |

|

Affiche les options. |

|

Installer waptagent.exe si la version installée est inférieure à cela. |

|

Si renseignés, donner les arguments aux options /TASKS de l’installateur de waptagent. Défaut = installService,installredist2008,autoUpgradePolicy |

|

Emplacement du dépôt où obtenir waptagent.exe. |

|

Ajoutez ceci à la ligne de commande de waptagent.exe. |

|

Attendez que les tâches en cours d’exécution et en attente se terminent si |

|

L’emplacement explicite pour télécharger l’exéctuable de configuration.Peut être un chemin local (par défaut= |

Aller à l’onglet Paramètres.

Onglet Paramètres de la fenêtre de propriété deploywapt¶

Dans l’onglet Paramètres, vérifier seulement Exécuter la tâche dès que possible après qu’un démarrage planifié soit manquant.

Indication

Pour vérifier que votre GPO fonctionne, vous pouvez exécuter la commande gpupdate /force et vérifier que la tâche de planification est présente sur votre ordinateur en lançant Planificateur de tâches en mode administrateur local.

Linux¶

Un agent Linux est disponible pour Debian, Ubuntu et RedHat / Centos.

Note

La procédure suivante installe un agent WAPT en utilisant les dépôts de Tranquil IT ;

Debian¶

Discovery¶

Important

Suivez cette procédure pour obtenir les bons paquets pour l’édition WAPT Discovery. Pour WAPT Enterprise Edition, veuillez vous référer au bloc suivant.

Note

Non disponible à la date du 2024-09-20.

WAPT Discovery sera disponible plus tard. Pour la version libre, reportez-vous à la documentation de wapt-1.8 https://www.wapt.fr/en/doc-1.8/

Enterprise¶

Important

Suivez cette procédure pour obtenir les bons paquets pour l’édition WAPT Enterprise. Pour WAPT Discovery Edition, veuillez vous référer au bloc précédent.

Mise à jour de la distribution :

apt update && apt upgrade -y

Installez

apt-transport-httpspour l’utilisation de https :

apt install apt-transport-https lsb-release gnupg -y

Récupération de la clé

.gpget ajout dans le dépôt Tranquil’iT :

wget -O - https://wapt.tranquil.it/debian/tiswapt-pub.gpg | apt-key add -

echo "deb https://srvwapt-pro.tranquil.it/entreprise/debian/wapt-2.1/ $(lsb_release -c -s) main" > /etc/apt/sources.list.d/wapt.list

Créez

wapt.confdans/etc/apt/auth.conf.dpour stocker vos informations de connexion

Indication

Remplacez user et password pour accéder au référentiel WAPT Enterprise, par ceux fournis par notre service commercial.

cat > /etc/apt/auth.conf.d/wapt.conf <<EOF

machine srvwapt-pro.tranquil.it

login user

password password

EOF

Appliquer les droits suivants

chmod 600 /etc/apt/auth.conf.d/wapt.conf

installer l’agent WAPT en utilisant apt-get :

export DEBIAN_FRONTEND=noninteractive

apt update

apt install tis-waptagent -y

unset DEBIAN_FRONTEND

Création du fichier de configuration de l’agent¶

Indication

Utilisez l’adresse de votre serveur dans repo_url et wapt_server.

cat > /opt/wapt/wapt-get.ini <<EOF

[global]

repo_url=https://srvwapt.mydomain.lan/wapt

wapt_server=https://srvwapt.mydomain.lan

use_hostpackages=1

use_kerberos=0

verify_cert=0

EOF

Copie du certificat de signature du paquet¶

Vous devez copier manuellement, ou par script, le certificat public de votre autorité de certification de signature de paquet.

Le certificat doit se trouver sur votre machine Windows dans in C:\Program Files (x86)\wapt\ssl\.

Copiez votre ou vos certificats dans /opt/wapt/ssl en utilisant WinSCP ou rsync si vous déployez sur Linux ou MacOS.

Copie du certificat SSL/TLS¶

Si vous avez déjà configuré votre serveur WAPT pour utiliser les certificats SSL/TLS avec Nginx, vous devez copier le certificat dans votre agent WAPT Linux.

Le certificat doit se trouver sur votre ordinateur Windows, dans C:\Program Files (x86)\wapt\ssl\server\.

Copiez votre ou vos certificats dans

/opt/wapt/ssl/server/en utilisant WinSCP ou rsync si vous déployez sur Linux ou MacOS.Ensuite, modifiez dans votre fichier de configuration

/opt/wapt/wapt-get.inile chemin vers votre certificat.

Indication

Changez YOURCERT.crt par le nom de votre certificat.

verify_cert=/opt/wapt/ssl/server/YOURCERT.crt

Enregistrer votre hôte Linux sur le serveur WAPT¶

Redémarrez le service WAPT :

systemctl restart waptservice.service

Enfin, exécutez la commande suivante pour enregistrer votre hôte Linux avec le serveur WAPT.

wapt-get register

wapt-get update

Redémarrez le service WAPT après l’enregistrement :

systemctl restart waptservice.service

Félicitations, votre agent Linux est maintenant installé et configuré et il apparaîtra maintenant dans votre console WAPT avec une icône en forme de pingouin.

Fonctions non prises en charge¶

Installation des mises à jour à l’arrêt.

La console WAPT n’est pas actuellement disponible sur Linux.

Une fonction spécifique à Windows.

Particularités de la fonctionnalité du domaine¶

Les tests ont été effectués avec sssd avec un domaine Active Directory et une authentification kerberos.

Pour intégrer une machine dans le domaine Active Directory, vous pouvez choisir de suivre cette documentation.

Pour forcer la mise à jour des unités d’organisation sur l’hôte, vous pouvez appliquer un gpupdate à partir de la console WAPT.

Pour que les groupes Active Directory fonctionnent correctement, vous devez vérifier que la commande id hostname$ renvoie la liste des groupes dont l’hôte est membre.

Attention

Nous avons remarqué que la requête LDAP de kerberos ne fonctionne pas si le reverse DNS record n’est pas configuré correctement pour vos contrôleurs de domaine. Ces enregistrements doivent donc être créés s’ils n’existent pas.

Ubuntu¶

Discovery¶

Important

Suivez cette procédure pour obtenir les bons paquets pour l’édition WAPT Discovery. Pour WAPT Enterprise Edition, veuillez vous référer au bloc suivant.

Note

Non disponible à la date du 2024-09-20.

WAPT Discovery sera disponible plus tard. Pour la version libre, reportez-vous à la documentation de wapt-1.8 https://www.wapt.fr/en/doc-1.8/

Enterprise¶

Important

Suivez cette procédure pour obtenir les bons paquets pour l’édition WAPT Enterprise. Pour WAPT Discovery Edition, veuillez vous référer au bloc précédent.

Mise à jour de la distribution :

apt update && apt upgrade -y

Installez

apt-transport-httpspour l’utilisation de https :

apt install apt-transport-https lsb-release gnupg -y

Récupération de la clé

.gpget ajout dans le dépôt Tranquil’iT :

wget -O - https://wapt.tranquil.it/debian/tiswapt-pub.gpg | apt-key add -

echo "deb https://srvwapt-pro.tranquil.it/entreprise/ubuntu/wapt-2.1/ $(lsb_release -c -s) main" > /etc/apt/sources.list.d/wapt.list

Créez

wapt.confdans/etc/apt/auth.conf.dpour stocker vos informations de connexion

Indication

Remplacez user et password pour accéder au référentiel WAPT Enterprise, par ceux fournis par notre service commercial.

cat > /etc/apt/auth.conf.d/wapt.conf <<EOF

machine srvwapt-pro.tranquil.it

login user

password password

EOF

Appliquer les droits suivants

chmod 600 /etc/apt/auth.conf.d/wapt.conf

installer l’agent WAPT en utilisant apt-get :

export DEBIAN_FRONTEND=noninteractive

apt update

apt install tis-waptagent

unset DEBIAN_FRONTEND

Création du fichier de configuration de l’agent¶

Indication

Utilisez l’adresse de votre serveur dans repo_url et wapt_server.

cat > /opt/wapt/wapt-get.ini <<EOF

[global]

repo_url=https://srvwapt.mydomain.lan/wapt

wapt_server=https://srvwapt.mydomain.lan

use_hostpackages=1

use_kerberos=0

verify_cert=0

EOF

Copie du certificat de signature du paquet¶

Vous devez copier manuellement, ou par script, le certificat public de votre autorité de certification de signature de paquet.

Le certificat doit se trouver sur votre machine Windows dans in C:\Program Files (x86)\wapt\ssl\.

Copiez votre ou vos certificats dans /opt/wapt/ssl en utilisant WinSCP ou rsync si vous déployez sur Linux ou MacOS.

Copie du certificat SSL/TLS¶

Si vous avez déjà configuré votre serveur WAPT pour utiliser les certificats SSL/TLS avec Nginx, vous devez copier le certificat dans votre agent WAPT Linux.

Le certificat doit se trouver sur votre ordinateur Windows, dans C:\Program Files (x86)\wapt\ssl\server\.

Copiez votre ou vos certificats dans

/opt/wapt/ssl/server/en utilisant WinSCP ou rsync si vous déployez sur Linux ou MacOS.Ensuite, modifiez dans votre fichier de configuration

/opt/wapt/wapt-get.inile chemin vers votre certificat.

Indication

Changez YOURCERT.crt par le nom de votre certificat.

verify_cert=/opt/wapt/ssl/server/YOURCERT.crt

Enregistrer votre hôte Linux sur le serveur WAPT¶

Redémarrez le service WAPT :

systemctl restart waptservice.service

Enfin, exécutez la commande suivante pour enregistrer votre hôte Linux avec le serveur WAPT.

wapt-get register

wapt-get update

Redémarrez le service WAPT après l’enregistrement :

systemctl restart waptservice.service

Félicitations, votre agent Linux est maintenant installé et configuré et il apparaîtra maintenant dans votre console WAPT avec une icône en forme de pingouin.

Fonctions non prises en charge¶

Installation des mises à jour à l’arrêt.

La console WAPT n’est pas actuellement disponible sur Linux.

Une fonction spécifique à Windows.

Particularités de la fonctionnalité du domaine¶

Les tests ont été effectués avec sssd avec un domaine Active Directory et une authentification kerberos.

Pour intégrer une machine dans le domaine Active Directory, vous pouvez choisir de suivre cette documentation.

Pour forcer la mise à jour des unités d’organisation sur l’hôte, vous pouvez appliquer un gpupdate à partir de la console WAPT.

Pour que les groupes Active Directory fonctionnent correctement, vous devez vérifier que la commande id hostname$ renvoie la liste des groupes dont l’hôte est membre.

Attention

Nous avons remarqué que la requête LDAP de kerberos ne fonctionne pas si le reverse DNS record n’est pas configuré correctement pour vos contrôleurs de domaine. Ces enregistrements doivent donc être créés s’ils n’existent pas.

CentOS¶

Discovery¶

Important

Suivez cette procédure pour obtenir les bons paquets pour l’édition WAPT Discovery. Pour WAPT Enterprise Edition, veuillez vous référer au bloc suivant.

Note

Non disponible à la date du 2024-09-20.

WAPT Discovery sera disponible plus tard. Pour la version libre, reportez-vous à la documentation de wapt-1.8 https://www.wapt.fr/en/doc-1.8/

Enterprise¶

Le moyen le plus sûr et le plus fiable d’installer le dernier agent WAPT sur Linux CentOS est d’utiliser le dépôt public de Tranquil IT.

Important

Suivez cette procédure pour obtenir les bons paquets pour l’édition WAPT Enterprise. Pour WAPT Discovery Edition, veuillez vous référer au bloc précédent.

Pour accéder aux ressources de WAPT Enterprise, vous devez utiliser le nom d’utilisateur et le mot de passe fournis par notre service commercial.

Mise à jour de la distribution :

yum update

Récupération de la clé

.gpg:

wget -q -O /tmp/tranquil_it.gpg "https://wapt.tranquil.it/centos7/RPM-GPG-KEY-TISWAPT-7"; rpm --import /tmp/tranquil_it.gpg

Ajout du dépôt Tranquil’iT

cat > /etc/yum.repos.d/wapt.repo <<EOF

[wapt]

name=WAPT Server Repo

baseurl=https://srvwapt-pro.tranquil.it/entreprise/centos7/wapt-2.1/

enabled=1

gpgcheck=1

EOF

installer l’agent WAPT en utilisant yum :

yum install tis-waptagent

Création du fichier de configuration de l’agent¶

Indication

Utilisez l’adresse de votre serveur dans repo_url et wapt_server.

cat > /opt/wapt/wapt-get.ini <<EOF

[global]

repo_url=https://srvwapt.mydomain.lan/wapt

wapt_server=https://srvwapt.mydomain.lan

use_hostpackages=1

use_kerberos=0

verify_cert=0

EOF

Copie du certificat de signature du paquet¶

Vous devez copier manuellement, ou par script, le certificat public de votre autorité de certification de signature de paquet.

Le certificat doit se trouver sur votre machine Windows dans in C:\Program Files (x86)\wapt\ssl\.

Copiez votre ou vos certificats dans /opt/wapt/ssl en utilisant WinSCP ou rsync si vous déployez sur Linux ou MacOS.

Copie du certificat SSL/TLS¶

Si vous avez déjà configuré votre serveur WAPT pour utiliser les certificats SSL/TLS avec Nginx, vous devez copier le certificat dans votre agent WAPT Linux.

Le certificat doit se trouver sur votre ordinateur Windows, dans C:\Program Files (x86)\wapt\ssl\server\.

Copiez votre ou vos certificats dans

/opt/wapt/ssl/server/en utilisant WinSCP ou rsync si vous déployez sur Linux ou MacOS.Ensuite, modifiez dans votre fichier de configuration

/opt/wapt/wapt-get.inile chemin vers votre certificat.

Indication

Changez YOURCERT.crt par le nom de votre certificat.

verify_cert=/opt/wapt/ssl/server/YOURCERT.crt

Enregistrer votre hôte Linux sur le serveur WAPT¶

Redémarrez le service WAPT :

systemctl restart waptservice.service

Enfin, exécutez la commande suivante pour enregistrer votre hôte Linux avec le serveur WAPT.

wapt-get register

wapt-get update

Redémarrez le service WAPT après l’enregistrement :

systemctl restart waptservice.service

Félicitations, votre agent Linux est maintenant installé et configuré et il apparaîtra maintenant dans votre console WAPT avec une icône en forme de pingouin.

Fonctions non prises en charge¶

Installation des mises à jour à l’arrêt.

La console WAPT n’est pas actuellement disponible sur Linux.

Une fonction spécifique à Windows.

Particularités de la fonctionnalité du domaine¶

Les tests ont été effectués avec sssd avec un domaine Active Directory et une authentification kerberos.

Pour intégrer une machine dans le domaine Active Directory, vous pouvez choisir de suivre cette documentation.

Pour forcer la mise à jour des unités d’organisation sur l’hôte, vous pouvez appliquer un gpupdate à partir de la console WAPT.

Pour que les groupes Active Directory fonctionnent correctement, vous devez vérifier que la commande id hostname$ renvoie la liste des groupes dont l’hôte est membre.

Attention

Nous avons remarqué que la requête LDAP de kerberos ne fonctionne pas si le reverse DNS record n’est pas configuré correctement pour vos contrôleurs de domaine. Ces enregistrements doivent donc être créés s’ils n’existent pas.

MacOS¶

Attention

Pour l’instant, l’agent n’a été testé que sur :

High Sierra (10.13);

Mojave (10.14);

Catalina (10.15);

Big Sur (10.16).

Discovery¶

Important

Suivez cette procédure pour obtenir les bons paquets pour l’édition WAPT Discovery. Pour WAPT Enterprise Edition, veuillez vous référer au bloc suivant.

Note

Non disponible à la date du 2024-09-20.

WAPT Discovery sera disponible plus tard. Pour la version libre, reportez-vous à la documentation de wapt-1.8 https://www.wapt.fr/en/doc-1.8/

Enterprise¶

Important

Suivez cette procédure pour obtenir les bons paquets pour l’édition WAPT Enterprise. Pour WAPT Discovery Edition, veuillez vous référer au bloc précédent.

Pour accéder aux ressources de WAPT Enterprise, vous devez utiliser le nom d’utilisateur et le mot de passe fournis par notre service commercial.

En ligne de commande¶

Indication

Remplacez user et password dans le paramètre baseurl pour accéder au référentiel WAPT Enterprise.

récupération de la liste des fichiers disponibles

sudo curl --user "user:password" https://srvwapt-pro.tranquil.it/entreprise/release/latest/

sur le résultat, copiez

tis-waptagent-version-macos-hash.pkg;créer le lien complet avec :

https://srvwapt-pro.tranquil.it/entreprise/release/latest/

et

tis-waptagent-version-macos-hash.pkgcopié précédemment;

télécharger l’agent WAPT :

Attention

Remplacez <PastedLink> par le lien créé auparavant ;

sudo curl --user "user:password" <PastedLink> --output tis-waptagent.pkg

installez le paquet téléchargé :

sudo installer -pkg tis-waptagent.pkg -target /

Création du fichier de configuration de l’agent¶

Indication

Utilisez l’adresse de votre serveur dans repo_url et wapt_server.

sudo cat > /opt/wapt/wapt-get.ini <<EOF

[global]

repo_url=https://srvwapt.mydomain.lan/wapt

wapt_server=https://srvwapt.mydomain.lan

use_hostpackages=1

use_kerberos=0

verify_cert=0

EOF

Copie du certificat de signature du paquet¶

Vous devez copier manuellement, ou par script, le certificat public de votre autorité de certification de signature de paquet.

Le certificat doit se trouver sur votre machine Windows dans in C:\Program Files (x86)\wapt\ssl\.

Copiez votre ou vos certificats dans /opt/wapt/ssl en utilisant WinSCP ou rsync si vous déployez sur Linux ou MacOS.

Copie du certificat SSL/TLS¶

Si vous avez déjà configuré votre serveur WAPT pour utiliser les certificats SSL/TLS avec Nginx, vous devez copier le certificat dans votre agent WAPT Linux.

Le certificat doit se trouver sur votre ordinateur Windows, dans C:\Program Files (x86)\wapt\ssl\server\.

Copiez votre ou vos certificats dans

/opt/wapt/ssl/server/en utilisant WinSCP ou rsync si vous déployez sur Linux ou MacOS.Ensuite, modifiez dans votre fichier de configuration

/opt/wapt/wapt-get.inile chemin vers votre certificat.Et donnez le chemin absolu de votre certificat.

verify_cert=/opt/wapt/ssl/server/YOURCERT.crt

Indication

Changez YOURCERT.crt par le nom de votre certificat.

Graphiquement¶

récupérer le dernier

.dpkg

https://srvwapt-pro.tranquil.it/entreprise/release/latest/

exécuter le

.dpkg

Enregistrement¶

redémarrez le service WAPT :

sudo launchctl unload /Library/LaunchDaemons/it.tranquil.waptservice.plist

sudo launchctl load /Library/LaunchDaemons/it.tranquil.waptservice.plist

enfin, exécutez la commande suivante pour enregistrer votre hôte Linux avec le serveur WAPT :

sudo wapt-get register

Votre agent MacOS est maintenant installé et configuré et il apparaîtra maintenant dans votre console WAPT avec une icône de pomme.

Fonctions non prises en charge¶

l’installation des mises à jour à l’arrêt ;

La console WAPT n’est pas actuellement disponible sur MacOS ;

une fonction spécifique à Windows ;

Particularités de la fonctionnalité du domaine¶

les tests ont été effectués avec sssd avec un domaine Active Directory et une authentification kerberos ;

pour intégrer une machine dans le domaine Active Directory, vous pouvez choisir de suivre cette documentation

pour forcer la mise à jour des unités d’organisation sur l’hôte, vous pouvez appliquer un gpupdate à partir de la console WAPT ;

pour que les groupes Active Directory fonctionnent correctement, vous devez vérifier que la commande id hostname$ renvoie la liste des groupes dont l’hôte est membre ;

Attention

Nous avons remarqué que la requête LDAP de kerberos ne fonctionne pas si le reverse DNS record n’est pas configuré correctement pour vos contrôleurs de domaine. Ces enregistrements doivent donc être créés s’ils n’existent pas.

Mettre à jour les agents WAPT¶

Pour chaque mise à jour de serveur, vous devrez mettre à jour l’agent WAPT.

Pour cela il faut régénérer un agent puis le déployer.

Manuellement¶

Vous pouvez faire cela manuellement, c’est la même chose que l”installation d’un agent.

Indication

C’est la seule solution de mise à jour actuellement disponible pour MacOS et Linux.

Via waptupgrade¶

Lors de la génération de l’agent WAPT un paquet nommé waptupgrade est généré.

Ce paquet est un paquet standard de WAPT développé pour mettre à jour les agents WAPT sur les machines clientes.

Indication

Actuellement waptupgrade ne fonctionne que pour Windows.

Mettre à jour les agents WAPT en utilisant le paquet waptupgrade est un déroulé en deux étapes:

tout dabord, le paquet copie le nouveau fichier

waptagent.exesur le poste et créé une nouvelle tâche planifiée qui lancera le waptagent.exe avec un déclencheur prédéfini de 2 minutes après la création de la tâche planifiée. A ce moment-là, le paquet s’installe lui-même et l’inventaire du serveur montre l’installation du paquet en OK, avec la bonne version d’installée, mais l’inventaire de la console affichera toujours l’ancienne version tant que l’agent ne s’est pas encore mis à jour.après deux minutes la tâche planifiée démarre et exécute le waptagent.exe. waptagent.exe va couper le service WAPT local, va mettre à jour l’installation locale de WAPT puis va redémarrer le service. La tâche planifiée est alors automatiquement supprimée et l’agent WAPT va renvoyer son statut d’inventaire au serveur WAPT. Désormais, l’inventaire du serveur va afficher la nouvelle version de l’agent.

Il est recommandé d’installer waptupgrade sur tous les hôtes afin d’avoir des mises à jour automatiques pour les agents.